在数字化时代,Web应用早已成为业务运转的核心,但安全漏洞带来的风险也如影随形。OWASP(开放式Web应用安全项目)发布的AppSec Top 10,作为全球最权威的Web应用安全漏洞排行榜,每3-4年更新一次,精准锁定最常见、最危险的安全威胁,是开发者、安全从业者的必备参考。

2025 年 11 月,OWASP 重磅发布 Top 10 2025 候选版本(RC1)!这是自 2021 年以来最重大的一次更新,基于 175,000+ CVE 漏洞数据、280 万应用测试案例,精准命中云原生、AI 融合、供应链协同的技术新痛点。这份全球公认的安全 “红宝书” 终于适配新时代技术环境,今天用10 大漏洞深度拆解 + 可视化攻击流程,帮你搞懂每个漏洞的攻击逻辑与防护关键,收藏起来直接落地!

OWASP Top 10 是 OWASP 社区联合全球数千名安全专家,基于真实漏洞数据、攻击案例统计梳理的 Web 应用高风险漏洞清单。自 2003 年首次发布以来,它始终紧跟技术发展趋势,核心价值在于 “实用性”—— 不堆砌复杂理论,不罗列冷门漏洞,只聚焦那些频发、危害大、易被利用的风险点,为开发、测试、运维人员提供统一的安全认知标准和行动指南。

无论是需求设计、代码开发,还是安全测试、运维部署,都能从中找到明确的安全方向,尤其适配现代软件生命周期的复杂性。

-

失效的访问控制(Broken Access Control):合并 2021 版服务器端请求伪造(SSRF),范围扩容;

-

身份验证失败(Authentication Failures):简化原 “识别和身份验证失败” 命名,聚焦核心风险;

-

日志记录和警报故障(Logging & Alerting Failures):优化表述,强调 “警报” 的必要性;

-

软件或数据完整性失效:扩展至 AI 模型参数校验场景。

-

安全配置错误:从第5飙升至第2,凸显云原生环境配置风险;

-

加密机制失效:从第2降至第4,反映行业基础加密实践进步;

-

注入攻击:从第3降至第5,新增 AI 提示注入场景。

从 “单点漏洞修补” 转向 “全生命周期、全链条防御”,更适配云原生、AI 融合的技术新环境。

A01:失效的访问控制(Broken Access Control)

🏆 排名:第 1(不变,范围扩容)

核心变化:合并 2021 版 SSRF,关联 40 个 CWE,3.73% 的受测应用存在此类漏洞。

漏洞本质:当前最危险的漏洞,应用未正确限制用户权限,导致攻击者越权操作。常见场景包括普通用户获取管理员权限、访问他人私密数据、修改 URL 参数绕过校验,或诱导服务器访问内网元数据服务(SSRF 场景)。

📊 典型攻击流程

攻击者 → 发现未校验权限的 API/URL → 篡改请求头 / 参数(如用户 ID、角色标识)→ 服务器未做后端校验 → 越权访问管理员接口 / 云存储桶 → 或诱导服务器访问内网元数据服务 → 窃取 / 篡改数据

✅ 防护关键

-

坚持 “默认拒绝 + 最小权限”,所有资源默认禁止访问;

-

API、云资源纳入统一权限管理,所有校验必须在服务器端执行;

-

使用 JWT 令牌并定期轮换,禁止服务器访问内网地址(如 10.0.0.0/8)及云厂商元数据地址。

A02:安全配置错误(Security Misconfiguration)

🏆 排名:第 2(从第 5 飙升)

核心变化:聚焦云原生配置复杂性,关联 16 个 CWE,3.00% 的受测应用中招。

漏洞本质:应用、服务器、云资源的配置不当,覆盖网络、服务器、数据库、容器、Serverless 等全栈场景。常见问题包括使用默认用户名密码、开启不必要的服务端口、错误页面泄露系统信息、禁用安全防护功能。

📊 典型攻击流程

攻击者 → 扫描目标系统端口 / 服务 → 发现默认账户密码 / 开放的无用端口 → 尝试登录 / 访问 → 利用调试模式 / 错误页面获取系统版本 / 路径 → 结合已知漏洞发起攻击 → 控制服务器 / 窃取数据

✅ 防护关键

-

建立云原生安全配置基线(含容器、Serverless 组件);

-

用 Terraform 等工具强制执行配置标准,定期扫描配置漏洞;

-

自定义错误页面,禁用调试模式,关闭无用服务 / 端口。

A03:软件供应链故障(Software Supply Chain Failures)

🏆 排名:第 3(新增类别)

核心变化:扩展自 2021 版 “易受攻击和过时的组件”,CVE 平均利用性和影响得分最高。

漏洞本质:俗称 “依赖地狱”,覆盖从第三方组件、容器基础镜像到 CI/CD 流水线的全链条风险。因组件繁杂、版本管理混乱,成为供应链投毒攻击的主要入口,堪称 “千里之堤毁于蚁穴”。

📊 典型攻击流程

攻击者 → 污染第三方组件 / 容器基础镜像(供应链投毒)→ 开发者引入未验证的组件 / 插件 → CI/CD 流水线未做校验直接构建 → 恶意代码被打包进生产环境 → 部署后触发漏洞 → 控制系统 / 窃取数据

✅ 防护关键

-

生成全量组件清单(SBOM),覆盖应用、容器、工具链;

-

用 OWASP Dependency-Check 定期扫描组件漏洞,关联 CVE 数据库实时监控;

-

实施 CI/CD 组件白名单管理,对第三方组件、镜像做数字签名校验。

A04:加密机制失效(Cryptographic Failures)

🏆 排名:第 4(从第 2 下降)

核心变化:反映行业加密实践进步,新增混合云、容器镜像加密场景。

漏洞本质:敏感信息未得到有效加密保护,比如密码明文存储、用 HTTP 传输敏感数据、使用 MD5 等弱加密算法、密钥硬编码在代码中。

📊 典型攻击流程

攻击者 → 拦截 HTTP 传输的敏感数据(如密码、API 参数)→ 或获取数据库备份文件 → 发现数据用弱哈希算法存储 → 暴力破解 / 彩虹表碰撞 → 还原敏感信息 → 进一步发起攻击

✅ 防护关键

-

密码存储用 bcrypt/Argon2 等强哈希算法 + 加盐处理;

-

全链路强制使用 TLS 1.3 + 协议,禁用不安全加密套件;

-

通过云厂商 KMS(密钥管理服务)存储密钥,避免硬编码。

A05:注入攻击(Injection)

🏆 排名:第 5(从第 3 下降)

核心变化:新增 AI 提示注入场景,仍是测试覆盖最广的类别之一。

漏洞本质:经典高发漏洞,用户输入的未验证数据被当作命令或查询执行。常见类型包括 SQL 注入、OS 命令注入、NoSQL 注入,新增 AI 提示注入 —— 相当于给攻击者 “递刀子”,可直接窃取数据、控制服务器或诱导 AI 泄露敏感信息。

📊 典型攻击流程(含 AI 场景)

攻击者 → 构造恶意输入(SQL 语句 / OS 命令 / 恶意提示词)→ 输入到应用表单 / API/AI 交互界面 → 应用未过滤直接执行 / 传递 → 数据库泄露数据 / 服务器被控制 / AI 模型泄露敏感信息

✅ 防护关键

A06:不安全的设计(Insecure Design)

🏆 排名:第 6(从第 4 下降)

核心变化:强调架构决策层面的风险,此类漏洞无法通过后期代码修补。

漏洞本质:安全问题源于设计阶段的缺陷,而非代码实现。比如缺乏威胁建模、安全需求被忽视、业务流程存在逻辑漏洞(如支付金额可篡改、无防重放机制),属于 “先天缺陷”。

📊 典型攻击流程

攻击者 → 梳理业务流程(如支付、注册)→ 发现逻辑漏洞(无防重放 / 可跳过校验)→ 构造特殊请求(重复提交订单 / 跳过验证步骤)→ 触发漏洞 → 非法获利 / 越权操作

✅ 防护关键

-

需求阶段嵌入 STRIDE、PASTA 等威胁建模方法,针对云原生、AI 场景补充专项建模;

-

建立安全设计模式库,覆盖支付、认证、数据脱敏等核心场景;

-

设计评审必须包含安全专家,将安全指标纳入设计验收标准。

A07:身份验证失败(Authentication Failures)

🏆 排名:第 7(不变,名称简化)

核心变化:标准化认证框架普及,漏洞发生率下降,聚焦身份核验全流程风险。

漏洞本质:身份验证机制存在缺陷,导致攻击者可冒充他人身份。常见问题包括密码复杂度要求过低、允许暴力破解、会话超时设置不合理、多因素认证缺失或可绕过。

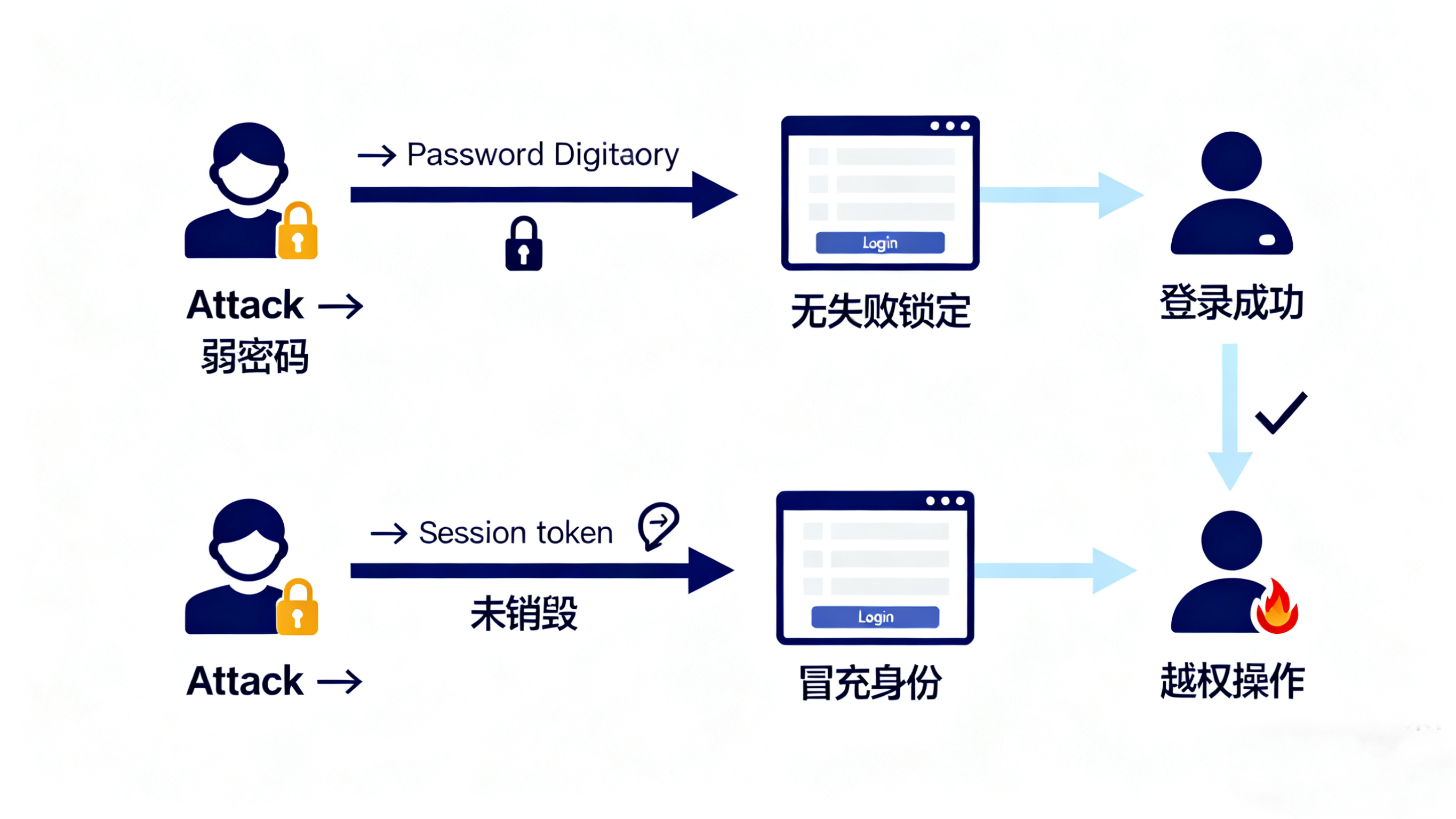

📊 典型攻击流程

攻击者 → 获取用户名列表(通过注册接口 / 公开信息)→ 用弱密码字典暴力破解 → 应用无登录失败锁定机制 → 破解成功登录账户 → 或窃取未及时销毁的会话令牌 → 冒充合法用户操作

✅ 防护关键

-

强制实施强密码策略(长度≥16 位,含大小写 / 数字 / 特殊字符),配合密码强度检测;

-

管理员登录、支付等关键场景强制启用多因素认证(MFA),敏感操作需二次验证;

-

限制登录失败次数(如 5 次锁定 15 分钟),会话令牌采用强随机算法生成,超时≤30 分钟,注销后立即销毁。

A08:软件或数据完整性失效(Software and Data Integrity Failures)

🏆 排名:第 8(不变)

核心变化:聚焦制品完整性验证,新增 AI 模型参数校验场景。

漏洞本质:应用无法确保接收或执行的代码、数据未被篡改。常见场景包括使用未签名的第三方组件、文件上传功能未验证完整性、CI/CD 流程被劫持注入恶意代码、AI 模型参数被篡改。

📊 典型攻击流程

攻击者 → 劫持 CI/CD 流水线 / 文件上传接口 → 注入恶意代码 / 替换正常文件 → 应用未校验文件哈希值 / 数字签名 → 恶意代码被部署 / 执行 → 篡改数据 / 控制系统

✅ 防护关键

-

所有第三方组件、更新包必须带有官方数字签名,使用前验证签名有效性;

-

文件上传强制校验 SHA-256 等哈希值,拒绝篡改文件;

-

AI 模型部署前进行完整性校验,运行中监控参数变化;

-

CI/CD 流水线实施权限管控与全程日志审计,限制构建权限。

A09:日志记录和警报故障(Logging & Alerting Failures)

🏆 排名:第 9(不变,名称优化)

核心变化:强调 “警报” 的重要性 —— 仅有日志无警报,等于 “白记录”,无法及时响应安全事件。

漏洞本质:俗称 “看不见的漏洞”,应用缺乏有效的日志记录和监控机制。常见问题包括未记录关键操作、日志信息不完整、监控告警不及时,导致安全事件发生后无法追溯根源。

📊 典型攻击流程

攻击者 → 发起攻击(如越权访问、数据窃取)→ 应用未记录关键操作日志 → 或日志未包含用户 IP / 操作内容 → 攻击后无迹可查 → 持续窃取数据 / 破坏系统 → 造成更大损失

✅ 防护关键

-

建立全栈日志体系,覆盖应用、容器、云资源、AI 模型等所有层面,日志需包含用户 ID、IP、操作内容、时间等关键信息;

-

日志加密存储,保留期限≥6 个月,防止篡改或删除;

-

针对云原生、AI 场景制定专项监控规则(如容器逃逸行为、模型异常调用频率);

-

设置分级告警机制,高危安全事件响应时间≤15 分钟。

A10:异常情况处理不当(Mishandling of Exceptional Conditions)

🏆 排名:第 10(新增类别)

核心变化:填补错误处理漏洞空白,适配微服务环境的异常传播风险。

漏洞本质:系统异常状态处理不当,包括错误信息泄露、逻辑缺陷、失败开放策略、资源耗尽等场景。典型案例包括异常堆栈信息暴露敏感路径、支付系统重复提交漏洞、未限制请求频率导致 DoS 攻击。

📊 典型攻击流程

攻击者 → 构造异常请求(如参数超出范围 / 重复提交)→ 应用未做边界校验 → 触发系统报错 → 暴露异常堆栈 / 敏感路径 → 或利用逻辑漏洞(如重复支付)→ 非法获利 / 发起进一步攻击

✅ 防护关键

-

将 2025 版 Top 10 防护要点融入编码规范,使用安全开发框架;

-

集成 SBOM 生成工具与组件漏洞扫描插件,实时规避供应链风险;

-

避免手写危险代码,将权限控制、加密逻辑等防护逻辑嵌入编码模板。

-

定期更新第三方组件与系统配置,部署全栈监控平台,覆盖应用、容器、云资源、供应链的安全状态;

-

建立高危漏洞 24 小时应急响应机制,一旦发现风险快速修复;

-

定期演练安全事件处置流程,确保日志可追溯、告警可响应。

OWASP Top 10 2025 候选版本(RC1)的反馈期至 2025 年 11 月 20 日,最终正式版可能根据社区反馈微调。建议持续关注 OWASP 官方网站,第一时间获取最新动态!

安全不是一个产品,而是一种过程;不是一个目标,而是一种长期的专业修炼。掌握 2025 版 Top 10 的核心风险与防护方法,才能在云原生、AI 普及的技术浪潮中,搭建起适配新时代的安全防线。