既然黑客不会循规蹈矩,为什么安全防护要按常理出牌?有规则就容易被捕捉利用,有规则就意味着呆板繁复,而“不靠”规则和特征库防攻击既是一项技术能力,也是一种理念。

传统WAF设备真的有效吗?

中肯的评价,其殚精竭虑,但又力不从心。Web应用除了要应对OWASP TOP10稳居前列的SQL注入、跨站脚本XSS、认证和Webshell木马上传等传统攻击,还要应对大量新兴安全威胁及漏洞,例如Bots攻击、API数据泄露、零日漏洞等。

这些新兴安全威胁可以轻松绕过传统验证码的人机识别技术,也使传统WAF的防护瓶颈愈加凸显。 “中国菜刀”是一种相当简洁的“一句话木马”,它有非常明显的特征字符,传统WAF设备可以通过特征匹配进行防御,但黑客通过动态加密技术,“一句话木马”可以轻松通过安检,原有特征字符被加密隐藏,传统WAF设备也无可奈何。

传统WAF类似的漏洞还有很多,例如只能通过规则更新阻拦零日漏洞,过于滞后和被动;只能通过信誉库、黑名单、限频规则设定等手段防御应用DDoS;只能通过策略规则识别和阻拦OWASP Top10 Web安全威胁,误报多,运维工作量大。

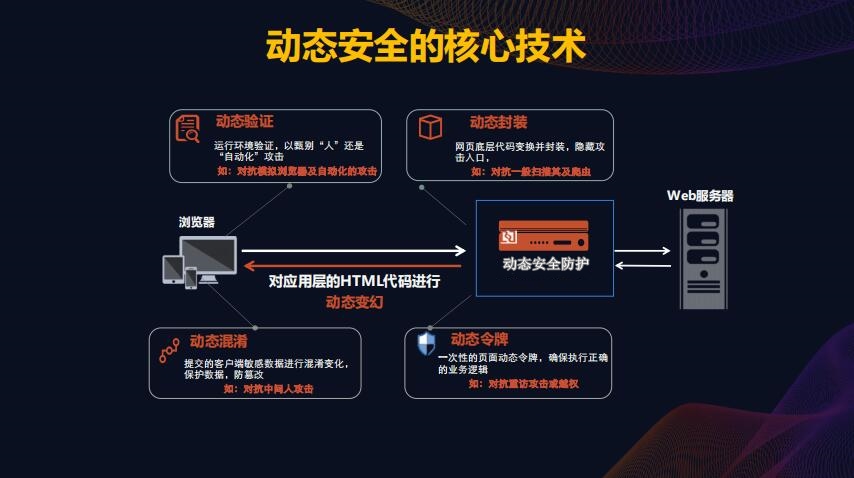

既然网络威胁始终处于动态变化,则必须由动态安全予以应对。由此,动态封装、动态验证、动态混淆、动态令牌等 “动态防护”核心技术实现了从用户端到服务器端的全方位“主动防护”,为各类Web、HTML5提供强大的安全保护。让攻击者无从下手,从而大幅提升了攻击的难度!

动态封装

对网页底层代码做动态封装,隐藏攻击入口,避免成为网络攻击目标。每次封装算法都不同,让攻击者无法预测服务器行为,从而大幅提升了攻击难度。

动态验证

根据威胁态势生成不同的检测代码,以增加应用的不可预测性,提升攻击者或自动化工具假冒合法客户端的难度,有效克服现有终端感知产品使用静态采集代码,被逆向后易于被绕过的安全难题。

动态混淆

使用动态混淆算法对终端用户请求的内容进行保护,有效提升中间人攻击的难度,防止伪造请求、恶意代码注入、窃听或篡改交易内容等攻击行为。每次混淆均使用不同算法,令攻击者无法预知混淆算法与密钥,增加攻击难度。

动态令牌

对当前页面内的合法请求地址授予一定时间内有效的一次性令牌,同时阻拦没有令牌的非法请求。动态令牌可保障业务逻辑的正确运行并防止攻击者发出非法请求,可抵御越权访问、网页后门、重放攻击、应用层DDoS等自动化恶意攻击行为。

将动态安全技术,融合于WAF产品中,通过“动态安全引擎”即可区分机器发起的自动化流量,例如扫描探测、零日漏洞探测、应用层DDoS/CC攻击等,而手工威胁,则通过“AI智能威胁检测引擎”进行检测。其中,“动态安全引擎”基于动态令牌和动态验证技术。其实现原理是,工作在客户端和应用服务器之间,自动化攻击不可能拿到引擎发布的动态令牌,以及验证脚本,即使鸡鸣狗盗之徒妄想窃符救赵,通过伪造客户端环境、伪造令牌的方式绕过追踪,伪造的“虎符”也不可能通过应用服务器的校验验证。而“AI智能威胁检测引擎”则基于大数据分析技术,对客户端到服务器端所有的请求日志进行全访问记录,并利用机器学习进行深度行为分析。通过智能规则匹配,持续监控并分析流量行为,从而深入检测威胁攻击。

应用场景

1、网站安全

一方面,网页应用漏洞层出不穷,传统防护依靠不停的查补漏洞、更新规则,仍然无法避免亡羊补牢、疲于奔命的被动局面。另一方面,政府机构及企业的各类服务和数据不断向网上迁移,网站面临着业务和数据安全的严峻挑战。黑客通过各种新型攻击手段和工具可轻松绕过传统安全的防护,极大的威胁网站的数据安全。

2、数据安全

互联网+时代,线上服务已经广泛分布在电信、银行、政府、交通、社保、民政、旅游、公共安全等各个领域,不仅数据量大、机密性强、附加价值高,且大多和国计民生紧密关联,一旦遭到攻击,后果不堪设想。然而,互联网上却同时泛滥着大量的非正常数据应用服务,以及线下的非法数据售卖。这不仅会增加企业及公民信息外泄和被利用、被伪造的风险,也使得互联网商业竞争环境更加混乱,难以控制。

3、账号安全

当黑客从黑色产业链或利用漏洞获得大量帐号密码后,可以实时入侵受害者其他使用相同密码的网络帐号。黑客通常采用自动化攻击工具模拟合法用户操作并利用大量跳板快速更换IP,让基于特征比对及行为规则的传统安全防护机制几乎束手无策。这类账号安全问题对于企业端的最大影响不仅会造成帐号盗用,更会直接导致用户信息外泄,特别是拥有大量使用者的平台,如网银、电商更是威胁甚巨。

4、交易反欺诈

黑产攻击正在从利用传统应用漏洞,转向利用自动化工具的新兴攻击,黑客不断通过伪装正常交易的业务欺诈行为,例如盗刷、套现、薅羊毛、黄牛抢购、刷单、短信轰炸及违反业务逻辑操作等业务欺诈行为达到攫取经济利益的目的。